Question 11

Which technology allows for logical Layer 3 separation on physical network equipment?

A. Virtual Switch System

B. Virtual Route Forwarding

C. IPsec Transport Mode

D. Time Division Multiplexer

Answer: B

정답은 B. Virtual Route Forwarding (VRF)입니다.

1. VRF(Virtual Route Forwarding)란?

VRF는 하나의 물리적 라우터 안에서 여러 개의 독립적인 라우팅 테이블을 가질 수 있게 하는 기술입니다. 이를 통해 네트워크를 논리적으로 분리할 수 있습니다.

- Layer 3 분리: IP 주소 체계가 같은 서로 다른 네트워크(예: 고객 A와 고객 B)가 같은 라우터를 통과하더라도, 각자의 전용 라우팅 테이블을 사용하기 때문에 서로 간섭하거나 통신할 수 없습니다.

- 보안 및 독립성: 물리적 장비를 추가로 구매하지 않고도 보안이 중요한 부서나 외부 고객의 트래픽을 완벽하게 격리할 수 있습니다.

2. 다른 보기 분석

- A. Virtual Switch System (VSS): 두 대의 물리적 스위치를 하나의 논리적 스위치로 합쳐서 가용성과 대역폭을 높이는 기술입니다. (분리가 아닌 통합 기술)

- C. IPsec Transport Mode: 데이터를 전송할 때 보안을 위해 암호화하는 방식 중 하나입니다. 계층 간의 논리적 분리와는 관련이 없습니다.

- D. Time Division Multiplexer (TDM): 하나의 물리적 통신 회선을 여러 사용자가 정해진 시간 슬롯으로 나누어 사용하는 물리 계층(Layer 1) 기술입니다.

Question 12

Which action prevents debug messages from being sent via syslog while allowing other messages when an abnormally high number of syslog messages are generated by a device with the debug process turned on?

A. Use an access list to filter out the syslog messages.

B. Turn off the logging monitor in global configuration mode.

C. Disable logging to the console.

D. Set the logging trap severity level to informational.

Answer: D

이 문제는 네트워크 장비에서 디버그(Debug) 메시지가 너무 많이 발생하여 시스템에 부하를 줄 때, 다른 중요한 로그(syslog)는 유지하면서 디버그 메시지만 골라 차단하는 방법을 묻는 문제입니다.

정답은 D. Set the logging trap severity level to informational입니다.

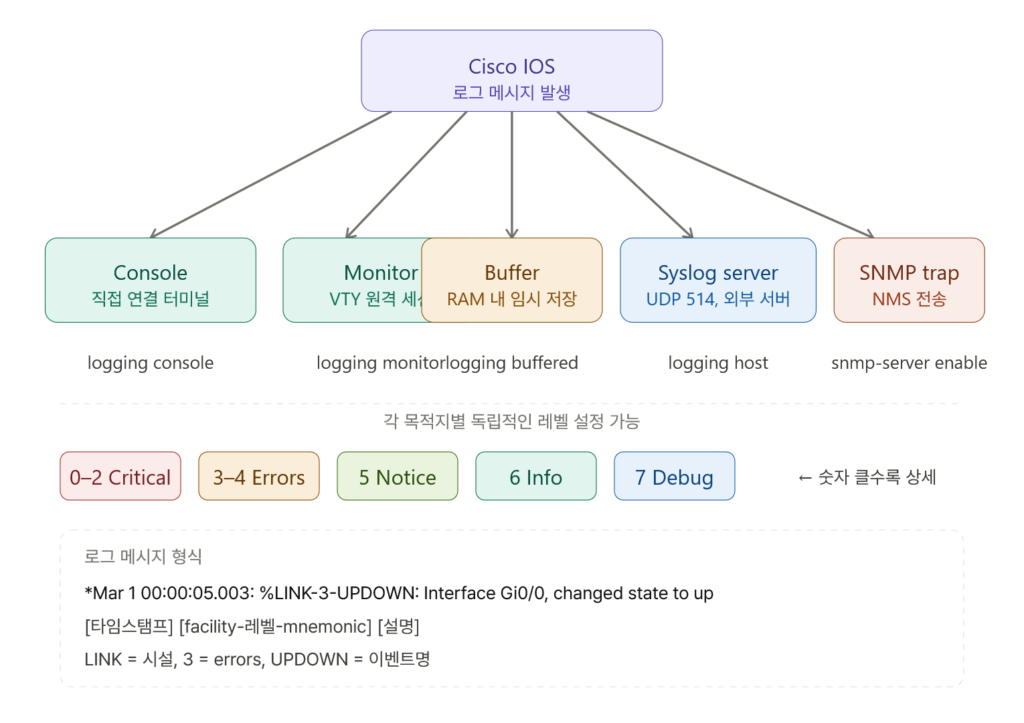

1. Syslog 심각도(Severity Levels)의 이해

Cisco 장비의 로그는 중요도에 따라 0부터 7까지의 숫자로 분류됩니다. 숫자가 낮을수록 위급한 상황이고, 높을수록 상세한 정보입니다.

| 레벨 | 이름 (Keyword) | 설명 |

| 0 | Emergencies | 시스템 사용 불가 |

| 1 | Alerts | 즉각 조치 필요 |

| 2 | Critical | 치명적 상태 |

| 3 | Errors | 에러 발생 |

| 4 | Warnings | 경고 상태 |

| 5 | Notifications | 정상적이지만 중요한 이벤트 |

| 6 | Informational | 일반적인 정보 메시지 |

| 7 | Debugging | 가장 상세한 디버깅 메시지 |

2. 정답 분석: 왜 D번인가요?

logging trap 명령어 뒤에 특정 레벨을 설정하면, 해당 레벨과 그보다 숫자가 낮은(더 중요한) 메시지만 syslog 서버로 전송됩니다.

- 상황: 현재 디버그 프로세스가 켜져 있어 레벨 7(Debugging) 메시지가 폭주하고 있습니다.

- 해결책: logging trap informational (또는 레벨 6)로 설정합니다.

- 결과: 레벨 0~6 사이의 메시지는 모두 전송되지만, 레벨 7인 디버그 메시지는 차단됩니다. 이를 통해 시스템 부하를 줄이면서도 장비의 주요 상태 정보는 계속 모니터링할 수 있습니다.

3. 오답 분석

- A. Use an access list…: ACL은 트래픽 흐름을 제어하는 도구이지, 장비 내부에서 생성되는 특정 로그 레벨을 필터링하는 데 최적화된 방법은 아닙니다.

- B. Turn off the logging monitor…: 이는 터미널 세션(Telnet/SSH)으로 출력되는 로그를 끄는 기능입니다. syslog 서버로 전송되는 로그 자체를 제어하지는 못합니다.

- C. Disable logging to the console…: 콘솔 화면에 나타나는 로그만 끄는 것입니다. 백그라운드에서 syslog 서버로 전송되는 트래픽에는 영향을 주지 않습니다.

콘솔로 로깅

콘솔 케이블로 직접 연결된 터미널에 출력됩니다. 기본적으로 활성화 상태이고, 기본 레벨은 debugging(7) — 즉 모든 메시지가 출력됩니다. 장비에 직접 접속 중일 때 실시간으로 볼 수 있는 가장 기본적인 출력 방식입니다.

Router(config)# logging console warnings ! 레벨 4 이하만 출력

Router(config)# no logging console ! 콘솔 로그 비활성화⚠️

debug명령어를 쓸 때 콘솔 레벨이 7이면 엄청난 양의 메시지가 쏟아져 장비 CPU에 부하가 생길 수 있습니다. 프로덕션 환경에서는 레벨을 높여두는 것이 좋습니다.

버퍼(Buffer)로 로깅

메모리(RAM)에 로그를 일정 크기만큼 저장합니다. 재부팅하면 사라집니다. 기본적으로 비활성화 상태이며, 활성화하려면 크기를 명시해야 합니다.

Router(config)# logging buffered 16384 informational

! ^크기(bytes) ^레벨

Router# show logging ! 버퍼에 쌓인 로그 확인

Router# clear logging ! 버퍼 비우기show logging 출력 예시:

Syslog logging: enabled (0 messages dropped, 0 flushes, 0 overruns)

Console logging: level debugging, 10 messages logged

Buffer logging: level informational, 45 messages logged

Log Buffer (16384 bytes):

*Mar 1 00:01:12.003: %LINEPROTO-5-UPDOWN: Line protocol on Interface...Monitor로 로깅 (모니터/VTY)

Telnet이나 SSH로 원격 접속한 세션에 출력됩니다. 기본 레벨은 debugging(7)이지만, 접속 후 세션 내에서 직접 켜줘야 보입니다.

Router(config)# logging monitor informational ! 전역 레벨 설정

! 원격 접속 후 세션에서 활성화

Router# terminal monitor ! 이 명령 없으면 아무것도 안 보임

Router# terminal no monitor ! 다시 끄기Syslog Server (외부 서버)

UDP 514번 포트로 외부 syslog 서버(예: Graylog, Splunk, syslog-ng)에 메시지를 전송합니다. 장기 보관과 중앙 집중 관리에 적합합니다.

Router(config)# logging host 192.168.1.100 ! 서버 IP 지정

Router(config)# logging trap notifications ! 레벨 5 이하 전송

Router(config)# logging source-interface Lo0 ! 출발 IP 고정 (권장)

Router(config)# logging on ! 전송 활성화로그 메시지 형식 해석

*Mar 1 00:00:05.003: %LINK-3-UPDOWN: Interface GigabitEthernet0/0, changed state to up

│ │ │ │

│ │ │ └─ Mnemonic (이벤트 이름)

│ │ └──── Severity level (3 = errors)

│ └───────── Facility (어떤 기능에서 발생했는지)

└─────────────────────────────── Timestamp (* = NTP 미동기 상태)타임스탬프 앞의 *는 NTP 동기화가 안 된 상태를 의미합니다. service timestamps log datetime msec 명령으로 정확한 시각 포맷을 설정할 수 있습니다.

Router(config)# service timestamps log datetime msec localtime show-timezone

! 출력: Mar 16 2026 14:23:05.123 KST전체 logging 설정 예시 (Best Practice)

Router(config)# logging on

Router(config)# logging buffered 32768 informational

Router(config)# logging console critical

Router(config)# logging monitor warnings

Router(config)# logging host 10.0.0.50

Router(config)# logging trap notifications

Router(config)# logging source-interface Loopback0

Router(config)# service timestamps log datetime msec localtime

Router(config)# service sequence-numbers ! 메시지에 번호 부여이렇게 하면 콘솔에는 심각한 메시지만 뜨고, 버퍼에는 informational 이상을 모아두고, 외부 서버로는 notifications 이상을 전송하는 구성이 됩니다.

Question 13

Which interface on the WLC is used exclusively as a DHCP relay?

A. distribution

B. service

C. AP-manager

D. virtual

Answer: D

Explanation

The virtual interface is used to manage and support wireless clients by providing DHCP relay functionality, guest web authentication, VPN termination and other services.

WLC (Wireless LAN Controller) 인터페이스 종류

WLC에는 여러 종류의 논리적 인터페이스가 있습니다. 각각의 역할이 명확히 구분되어 있습니다.

WLC 주요 인터페이스 비교

| 인터페이스 | 역할 |

|---|---|

| Management | WLC 자체 관리 (Web GUI, SSH, SNMP 등) |

| AP-manager | AP와의 CAPWAP 터널 제어 |

| Virtual | 클라이언트 서비스 전용 (DHCP relay, 웹인증 등) |

| Service-port | 물리적 OOB(Out-of-Band) 관리 포트 |

| Dynamic | 실제 클라이언트 트래픽 처리 (VLAN별 생성) |

Virtual Interface란?

Virtual Interface는 실제 네트워크에 존재하지 않는 가상의 IP 주소를 가집니다. 관례적으로 1.1.1.1 같은 라우팅되지 않는 주소를 사용합니다.

이 인터페이스가 하는 일은 세 가지입니다.

① DHCP Relay (핵심 역할)

무선 클라이언트 → DHCP Discover (broadcast)

↓

WLC Virtual Interface (1.1.1.1)

DHCP Relay Agent 역할

↓ unicast로 변환

실제 DHCP 서버 (10.0.0.1)

클라이언트가 IP를 요청할 때, WLC의 Virtual Interface가 DHCP Relay Agent로 동작하여 브로드캐스트 패킷을 유니캐스트로 변환해 DHCP 서버로 전달합니다.

② 게스트 웹 인증 (Web Auth)

- 클라이언트가 브라우저를 열면 Virtual Interface의 IP로 HTTP 요청이 리다이렉트됨

- WLC가 로그인 페이지를 클라이언트에게 제공

③ VPN/Mobility 앵커

- WLC 간 모바일리티(로밍) 터널의 앵커 포인트로 사용

왜 다른 보기들은 오답인가?

- A. Distribution — WLC 인터페이스 중에 “distribution”이라는 명칭은 없습니다. 오답.

- B. Service-port — 물리 포트로, WLC 자체의 OOB 관리 전용입니다. DHCP relay와 무관합니다.

- C. AP-manager — AP와 WLC 간 CAPWAP 제어 채널 관리 전용입니다. 클라이언트 서비스와 무관합니다.

- D. Virtual ✅ — 클라이언트를 위한 서비스 전용 인터페이스로, DHCP relay가 여기서 동작합니다.

핵심 암기 포인트

Virtual Interface = 클라이언트 서비스 전담

- 라우팅되지 않는 가상 IP (보통

1.1.1.1)- DHCP Relay + Web Auth + Mobility Anchor

- 실제 데이터 트래픽은 흐르지 않음

CCNA 시험에서 Virtual Interface 관련 문제는 “DHCP relay”, “web authentication” 키워드와 함께 자주 출제됩니다.

Question 14

How is AI used to identify issues within network traffic?

A. It exclusively predicts device malfunctions.

B. It enhances data packet delivery speeds.

C. It simplifies traffic route mapping.

D. It analyzes patterns for anomaly detection.

Answer: D

Question 15

Why does an administrator choose to implement a remote access IPsec VPN?

A. to establish an encrypted tunnel between a remote user and a private network over the internet

B. to allow access to an enterprise network using any internet-enabled location via a web browser using SSL

C. to provide a secure link between an HTTPS server, authentication subsystem, and an end-user

D. to use cryptography for authentication between a device and user over a negotiated VPN gateway

Answer: A

Remote Access IPsec VPN

VPN의 두 가지 큰 분류

먼저 VPN 종류를 구분하는 것이 중요합니다.

| 구분 | Remote Access VPN | Site-to-Site VPN |

|---|---|---|

| 대상 | 개인 사용자 ↔ 회사 네트워크 | 지사 네트워크 ↔ 본사 네트워크 |

| 연결 방식 | 사용자가 VPN 클라이언트 소프트웨어 설치 | 라우터/방화벽 간 항상 연결 유지 |

| 예시 | 재택근무 직원이 회사 서버 접속 | 서울 지사 ↔ 부산 본사 |

이 문제는 Remote Access 방식을 묻고 있습니다.

Remote Access IPsec VPN 동작 원리

재택 직원 PC

(VPN Client)

│

│ ① VPN 클라이언트로 연결 요청

│

[인터넷] (암호화된 IPsec 터널)

│

│ ② IKE 협상 → IPsec 터널 수립

│ - 인증 (사용자 ID/PW 또는 인증서)

│ - 암호화 알고리즘 협상 (AES 등)

│

VPN Gateway

(ASA / IOS Router)

│

│ ③ 복호화 후 내부 네트워크로 전달

│

회사 내부 네트워크

(서버, DB, 파일 공유 등)

핵심은 인터넷을 통해 암호화된 터널을 만들어, 마치 회사 내부에 있는 것처럼 내부 자원에 접근한다는 것입니다.

각 보기 분석

A. ✅ 정답

“원격 사용자와 사설 네트워크 간에 인터넷을 통한 암호화 터널 수립”

Remote Access IPsec VPN의 정의를 정확히 설명합니다. IPsec = 암호화 + 인증이며, 터널을 통해 원격 사용자가 내부망에 접근합니다.

B. ❌ SSL VPN (Clientless VPN) 설명

“웹 브라우저를 통해 SSL을 사용하는 접근”

이것은 SSL VPN (= Clientless VPN)의 설명입니다. IPsec VPN은 전용 클라이언트 소프트웨어가 필요하지만, SSL VPN은 브라우저만 있으면 됩니다. 둘 다 Remote Access 방식이지만 프로토콜이 다릅니다.

IPsec VPN → VPN 전용 클라이언트 필요 (Cisco AnyConnect 등)

SSL VPN → 웹 브라우저만으로 접속 가능

C. ❌ HTTPS/인증 서브시스템 설명

“HTTPS 서버, 인증 서브시스템, 사용자 간의 보안 링크”

이것은 VPN이 아니라 일반적인 HTTPS 웹 인증 흐름에 가깝습니다. VPN의 목적과 맞지 않습니다.

D. ❌ 불완전하고 모호한 설명

“장치와 사용자 간에 협상된 VPN 게이트웨이를 통한 암호화 인증”

IPsec에서 IKE 협상을 통해 게이트웨이를 사용하는 것은 맞지만, “장치와 사용자 간”이라는 표현이 부정확합니다. Remote Access VPN의 목적인 “원격 사용자 → 사설 네트워크 접근” 이라는 핵심이 빠져 있습니다.

IPsec VPN 핵심 구성 요소 암기

| 요소 | 역할 |

|---|---|

| IKE (Phase 1) | VPN 피어 간 인증 및 보안 채널 수립 |

| IKE (Phase 2) | 실제 데이터 암호화 파라미터 협상 |

| ESP | 데이터 암호화 + 인증 (가장 많이 사용) |

| AH | 인증만 제공, 암호화 없음 |

시험 핵심 포인트

- Remote Access IPsec VPN = 개인 사용자 → 인터넷 → 암호화 터널 → 사설 네트워크

- Site-to-Site VPN = 네트워크 ↔ 네트워크 (항상 연결)

- SSL VPN = 브라우저 기반, 클라이언트 불필요

- IPsec은 “터널” + “암호화” 키워드로 기억하세요

Question 16

Which IP address is used when an administrator must open a web-based management session with a lightweight AP?

A. WLC IP

B. gateway IP

C. autonomous AP IP

D. ACS IP

Answer: A

Explanation

A lightweight access point (LAP) does not hold its own full management interface. Instead, it is managed centrally by the WLC. When an administrator wants to perform web-based management of a LAP, the connection must be made to the WLC’s IP address, not the AP itself.

Lightweight AP 웹 관리 접속

Autonomous AP vs Lightweight AP 비교

이 문제를 이해하려면 먼저 두 AP 방식의 차이를 알아야 합니다.

| 구분 | Autonomous AP | Lightweight AP (LAP) |

|---|---|---|

| 설정 저장 위치 | AP 자체 | WLC (중앙) |

| 관리 접속 대상 | AP IP로 직접 접속 | WLC IP로 접속 |

| 프로토콜 | 독립 동작 | CAPWAP 터널로 WLC에 종속 |

| 규모 | 소규모 (AP 몇 대) | 대규모 (수십~수백 대) |

| 설정 방식 | AP마다 개별 설정 | WLC에서 일괄 설정 |

Lightweight AP 아키텍처 구조

관리자 PC

│

│ ① WLC IP로 웹 브라우저 접속

│ (예: https://192.168.1.1)

│

WLC (Wireless LAN Controller)

│ ← 여기서 모든 LAP를 중앙 관리

│

│ ② CAPWAP 터널

├──────────────── LAP 1

├──────────────── LAP 2

└──────────────── LAP 3

(각 LAP는 자체 관리 인터페이스 없음)

LAP는 “얇은(Lightweight)” 이라는 이름처럼, 자체적인 설정/관리 기능이 거의 없습니다. 부팅 후 WLC를 찾아서 CAPWAP 터널을 맺고, 이후 모든 설정을 WLC로부터 받아옵니다.

각 보기 분석

A. ✅ WLC IP — 정답

LAP는 자체 웹 관리 인터페이스가 없기 때문에, 관리자는 반드시 WLC의 IP 주소로 접속해야 합니다. WLC의 GUI에서 연결된 모든 LAP를 확인하고 설정할 수 있습니다.

B. ❌ Gateway IP

Gateway(기본 게이트웨이)는 네트워크 밖으로 트래픽을 내보내는 라우터의 IP입니다. 무선 AP 관리와는 전혀 무관합니다.

C. ❌ Autonomous AP IP

Autonomous AP는 자체 관리 인터페이스를 가지므로 AP IP로 직접 접속합니다. 하지만 문제는 Lightweight AP를 묻고 있으므로 오답입니다.

Autonomous AP → AP IP로 직접 접속 ✅

Lightweight AP → WLC IP로 접속 ✅

D. ❌ ACS IP

ACS(Access Control Server)는 Cisco의 AAA 인증 서버입니다. 사용자/장치 인증을 담당하며, AP 관리 접속과는 다른 역할입니다.

CAPWAP 터널이란?

LAP와 WLC가 통신하는 프로토콜입니다.

| 항목 | 내용 |

|---|---|

| 정식 명칭 | Control And Provisioning of Wireless Access Points |

| 포트 | UDP 5246 (제어), UDP 5247 (데이터) |

| 역할 | LAP 설정 배포, 펌웨어 업데이트, 상태 모니터링 |

| 이전 명칭 | LWAPP (Lightweight AP Protocol) → CAPWAP으로 표준화 |

핵심 암기 포인트

- Lightweight AP = 자체 관리 기능 없음 → WLC가 대신 관리

- 웹 관리 접속 = WLC IP 주소

- LAP는 WLC 없이는 독립적으로 동작 불가

- Autonomous AP만 AP IP로 직접 관리 가능

CCNA 시험에서 “lightweight”, “centrally managed”, “CAPWAP” 키워드가 나오면 항상 WLC를 떠올리세요.

Question 17

Which two principles must be considered when using per-hop behavior in QoS? (Choose two)

A. Policing is not supported on subinterfaces.

B. Shaping and rate limiting have the same effect.

C. Shaping drops excessive traffic without adding traffic delay.

D. Shaping levels out traffic bursts by delaying excess traffic.

E. Policing is performed in the inbound and outbound directions.

Answer: D, E

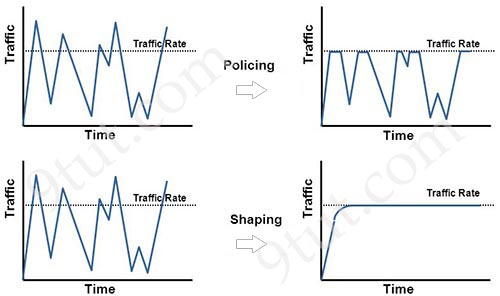

QoS Per-Hop Behavior: Policing vs Shaping

Per-Hop Behavior (PHB) 란?

QoS에서 각 라우터/스위치가 패킷을 홉(hop)마다 독립적으로 어떻게 처리할지 결정하는 방식입니다. 대표적인 트래픽 제어 방법이 바로 Policing과 Shaping입니다.

Policing vs Shaping 핵심 비교

| 구분 | Policing | Shaping |

|---|---|---|

| 초과 트래픽 처리 | 드롭 또는 재마킹 | 큐에 저장 후 지연 전송 |

| 적용 방향 | 인바운드 + 아웃바운드 | 아웃바운드만 |

| 지연(Delay) 발생 | ❌ 없음 | ✅ 발생 |

| 트래픽 패턴 | 톱니 모양 (saw-tooth) | 평탄한 모양 (smooth) |

| 설정 단위 | bytes | bits per second |

| 버퍼 사용 | ❌ | ✅ |

동작 방식 시각화

Policing — 초과 트래픽을 즉시 드롭

트래픽량

│ ▲ ▲

│ /│\ /│\ ← 초과분 즉시 DROP

│ / │ \ / │ \

───┼──/──┼──\───/──┼──\──── ← 설정된 최대 속도

│ / │ \ / │ \

│/ │ X │ \

└─────────────────────→ 시간

톱니(saw-tooth) 모양

Shaping — 초과 트래픽을 큐에 저장 후 지연 전송

트래픽량

│ /\ /\

│ / \ / \ ← 초과분을 큐에 보관

───┼──/────\──────/────\──── ← 설정된 최대 속도

│ / \____/ \__

│/ ← 평탄하게 고른 출력

└─────────────────────→ 시간

평탄한(smooth) 모양

각 보기 분석

A. ❌ “Policing은 서브인터페이스에서 지원 안 됨”

틀렸습니다. Policing은 실제로 서브인터페이스에서도 지원됩니다.

B. ❌ “Shaping과 Rate Limiting은 동일한 효과”

틀렸습니다. Rate Limiting은 Policing과 유사하게 초과 트래픽을 드롭하는 방식입니다. Shaping은 드롭 대신 큐에 저장해서 지연 전송하므로 동작 방식이 완전히 다릅니다.

Rate Limiting ≈ Policing → 초과 트래픽 드롭

Shaping → 초과 트래픽 큐 저장 후 지연 전송

C. ❌ “Shaping은 초과 트래픽을 지연 없이 드롭”

완전히 반대입니다. Shaping의 핵심은 드롭 대신 지연(delay)을 발생시켜 나중에 전송하는 것입니다. 드롭 + 지연 없음은 Policing의 특징입니다.

D. ✅ “Shaping은 버스트 트래픽을 초과분 지연으로 평탄하게 만든다”

정확합니다. Shaping은 트래픽이 설정된 속도를 초과하면 패킷을 큐에 저장했다가 나중에 전송합니다. 결과적으로 트래픽이 고르게(smooth) 흐르게 됩니다.

E. ✅ “Policing은 인바운드/아웃바운드 양방향 적용 가능”

정확합니다. Policing은 인터페이스의 양방향 모두 적용 가능합니다. 반면 Shaping은 큐잉이 아웃바운드에서만 발생하기 때문에 아웃바운드 전용입니다.

Policing → inbound ✅ outbound ✅

Shaping → inbound ❌ outbound ✅

핵심 암기 포인트

Policing

- 초과 트래픽 = 즉시 DROP (또는 재마킹)

- 양방향 적용 가능

- 지연 없음, 톱니 모양 출력

Shaping

- 초과 트래픽 = 큐 저장 → 나중에 전송

- 아웃바운드만 적용 가능

- 지연 발생, 평탄한 출력

CCNA 시험에서 “drops” 키워드 → Policing, “delays / queues / buffers” 키워드 → Shaping으로 구분하세요.

Question 18

What differentiates the TCP and UDP protocols?

A. TCP tracks segments being transmitted or received by assigning segment numbers, and UDP adjusts data flow according to network conditions.

B. TCP establishes a connection with the device on the other end before transferring, and UDP transfers without establishing a connection.

C. TCP sends data at a constant rate with error checking on upper protocol layers, and UDP provides error- checking and sequencing.

D. TCP immediately transmits data without waiting for a handshake, and UDP awaits a response from the receiver before sending additional data.

Answer: B

==================== New Questions (added on 22nd-Oct-2025) ====================

Question 19

What is a characteristic of an SSID in wireless networks?

A. provides protection against spyware

B. used to identify a Wireless LAN Controller

C. enables wireless clients to connect to a specific network

D. the password used to connect to an access point

Answer: C

SSID (Service Set Identifier)

SSID란?

SSID는 쉽게 말해 무선 네트워크의 이름입니다. 스마트폰에서 Wi-Fi 목록을 열었을 때 보이는 바로 그 이름들이 전부 SSID입니다.

📱 Wi-Fi 목록

┌─────────────────────────┐

│ 🔒 Home_WiFi │ ← SSID

│ 🔒 CoffeeShop_Free │ ← SSID

│ 🔒 KT_GiGA_5G_1234 │ ← SSID

│ 🔒 iptime_Office │ ← SSID

└─────────────────────────┘

SSID의 주요 특징

| 항목 | 내용 |

|---|---|

| 정식 명칭 | Service Set Identifier |

| 역할 | 무선 네트워크를 식별하는 이름 |

| 길이 | 최대 32자 (대소문자 구분) |

| 전송 방식 | AP가 Beacon 프레임으로 주기적으로 브로드캐스트 |

| 숨김 기능 | SSID Broadcast를 끄면 목록에서 숨길 수 있음 |

SSID 동작 흐름

AP

│

│ Beacon 프레임 (주기적 브로드캐스트)

│ "나는 'Home_WiFi' 입니다"

│

├──────────────────────────────→ 클라이언트 A (연결)

│ ① SSID 목록에서 "Home_WiFi" 선택

│ ② 비밀번호 입력 (WPA2 등)

│ ③ 인증 완료 → 해당 WLAN에 접속

│

└──────────────────────────────→ 클라이언트 B (다른 SSID 선택)

→ "CoffeeShop_Free" 접속

하나의 AP가 여러 개의 SSID를 동시에 송출할 수 있습니다. 예를 들어 기업 환경에서 Corp_WiFi(직원용)와 Guest_WiFi(방문자용)를 동시에 운영하는 것이 가능합니다.

각 보기 분석

A. ❌ “스파이웨어 방지 기능 제공”

SSID는 단순히 네트워크를 식별하는 이름일 뿐입니다. 보안 기능은 WPA2, WPA3 같은 암호화 프로토콜이 담당하며, SSID 자체는 아무런 보안 기능이 없습니다.

B. ❌ “WLC(Wireless LAN Controller)를 식별”

SSID는 무선 네트워크(WLAN) 를 식별하는 것이지, WLC 장비 자체를 식별하는 것이 아닙니다. WLC는 IP 주소나 관리 인터페이스로 식별합니다.

SSID → 무선 네트워크 이름 식별

WLC → IP 주소로 식별 (관리 접속)

C. ✅ “무선 클라이언트가 특정 네트워크에 연결하도록 해줌” — 정답

SSID의 핵심 역할입니다. 클라이언트는 SSID를 보고 원하는 네트워크를 선택하여 접속합니다.

D. ❌ “AP에 연결하기 위한 비밀번호”

SSID는 네트워크의 이름(name) 이고, 비밀번호는 별개입니다. 비밀번호는 WPA2/WPA3 Pre-Shared Key (PSK) 가 담당합니다.

SSID = 네트워크 이름 (예: "Home_WiFi")

PSK = 접속 비밀번호 (예: "mypassword123")

SSID 관련 추가 개념 (시험 대비)

| 용어 | 설명 |

|---|---|

| BSSID | AP 하나의 MAC 주소 기반 식별자 (Basic SSI) |

| ESSID | 여러 AP가 같은 이름을 공유하는 확장 네트워크 (Extended SSI) |

| Hidden SSID | Beacon에 SSID를 포함하지 않아 목록에 안 보임 (완전한 보안은 아님) |

핵심 암기 포인트

- SSID = 무선 네트워크의 이름

- AP가 Beacon 프레임으로 브로드캐스트

- 보안 기능 없음 (보안은 WPA2/WPA3가 담당)

- 하나의 AP에서 여러 SSID 동시 운영 가능

- SSID ≠ 비밀번호, SSID ≠ WLC 식별자

Explanation

An SSID (Service Set Identifier) is the name of a wireless network that allows wireless clients to identify and connect to a specific WLAN. It’s broadcast by the access point so devices can see available networks. For example, when you open your phone’s Wi-Fi list and see names like “Home_WiFi” or “CoffeeShop_Free_WiFi”; those are SSIDs.

Answer B is not correct as the SSID identifies a wireless network, not a controller.

Answer D is not correct as SSID is the name, not the password of a wireless network.

Question 20

In which way does generative AI aid network simulations?

A. It computes optimal data storage solutions.

B. It creates synthetic network configurations.

C. It deploys network firmware updates.

D. It produce a greenfield network design.

Answer: B

Explanation

Generative AI for Network Configuration Generation

It’s not just monitoring, we need to deploy our changes as we need them and Generative AI models can be used to automatically generate network configurations based on specified requirements or our templates.

Generative AI와 네트워크 시뮬레이션

Generative AI란?

Generative AI(생성형 AI)는 학습된 데이터를 바탕으로 새로운 콘텐츠를 생성하는 AI입니다. 네트워크 분야에서는 설정(configuration), 토폴로지, 트래픽 패턴 등을 자동으로 만들어낼 수 있습니다.

네트워크 시뮬레이션에서 Generative AI의 역할

관리자가 요구사항 입력

"OSPF 멀티에어리어, 10개 라우터,

redundancy 포함한 설정 만들어줘"

│

▼

Generative AI 모델

(학습된 네트워크 패턴 기반)

│

▼

┌─────────────────────────┐

│ 합성 네트워크 설정 생성 │

│ ① Router config 자동생성│

│ ② VLAN 설계 제안 │

│ ③ 가상 트래픽 패턴 생성 │

│ ④ 장애 시나리오 시뮬레이션│

└─────────────────────────┘

│

▼

시뮬레이션/테스트 환경에 적용

(실제 장비 없이도 검증 가능)

Generative AI가 네트워크 시뮬레이션에서 하는 일

| 활용 분야 | 설명 |

|---|---|

| 설정 자동 생성 | 요구사항 기반으로 라우터/스위치 config 자동 작성 |

| 합성 트래픽 생성 | 실제와 유사한 가상 네트워크 트래픽 패턴 생성 |

| 장애 시나리오 | 다양한 네트워크 장애 상황을 시뮬레이션용으로 생성 |

| 토폴로지 제안 | 요구사항에 맞는 네트워크 구조 자동 설계 |

| 이상 탐지 학습 | 정상/비정상 트래픽 패턴을 생성하여 AI 모델 훈련 |

각 보기 분석

A. ❌ “최적의 데이터 스토리지 솔루션 계산”

데이터 스토리지 최적화는 Generative AI보다는 스토리지 관리 솔루션이나 분석 도구의 역할입니다. 네트워크 시뮬레이션과 직접적인 관련이 없습니다.

B. ✅ “합성 네트워크 설정(Synthetic Network Configurations) 생성” — 정답

Generative AI의 핵심 역할입니다. 실제 장비 없이도 다양한 네트워크 설정을 자동으로 생성하여 시뮬레이션 환경에서 테스트할 수 있습니다.

예시: Cisco IOS 설정 자동 생성

─────────────────────────────

router ospf 1

network 10.0.0.0 0.0.0.255 area 0

network 192.168.1.0 0.0.0.255 area 1

!

interface GigabitEthernet0/0

ip address 10.0.0.1 255.255.255.0

ip ospf 1 area 0

← AI가 요구사항 기반으로 자동 생성

C. ❌ “네트워크 펌웨어 업데이트 배포”

펌웨어 업데이트 배포는 자동화 도구(Ansible, NETCONF 등) 나 WLC/DNAC 같은 관리 플랫폼의 역할입니다. Generative AI의 역할이 아닙니다.

D. ❌ “그린필드(Greenfield) 네트워크 설계 생성”

Greenfield 네트워크 설계(완전히 새로운 네트워크 설계)는 네트워크 설계 도구나 엔지니어가 담당합니다. Generative AI가 설계를 보조할 수는 있지만, 이것은 시뮬레이션과는 다른 개념입니다. 또한 보기 B가 시뮬레이션에서의 역할을 더 정확히 설명하고 있습니다.

Greenfield 설계 = 기존 인프라 없이 처음부터 설계

→ 네트워크 엔지니어 + 설계 도구의 역할

Generative AI vs 전통적 네트워크 자동화 비교

| 구분 | 전통적 자동화 | Generative AI |

|---|---|---|

| 방식 | 정해진 템플릿/스크립트 실행 | 요구사항 기반 새로운 설정 생성 |

| 유연성 | 낮음 (미리 정의된 것만) | 높음 (다양한 변형 가능) |

| 활용 예 | Ansible Playbook | ChatGPT로 config 초안 작성 |

| 한계 | 새 상황 대응 어려움 | 검증 필요 (오류 가능성) |

핵심 암기 포인트

- Generative AI = 새로운 콘텐츠 생성

- 네트워크 시뮬레이션에서 = 합성 설정/트래픽/시나리오 자동 생성

- 실제 장비 없이 다양한 환경을 시뮬레이션 가능

- 펌웨어 업데이트, 스토리지 관리는 Generative AI 역할 아님

CCNA 시험에서 “generates”, “creates”, “synthetic” 키워드가 나오면 Generative AI를 연상하세요.